第四师网络安全通报

2023年第 56 期

![]() 第四师可克达拉市网络与信息安全信息通报中心 2023年12月5日

第四师可克达拉市网络与信息安全信息通报中心 2023年12月5日

2023年CNVD漏洞周报

(20231127-20231203)

一、 本周漏洞态势研判情况

本周信息安全漏洞威胁整体评价级别为中。

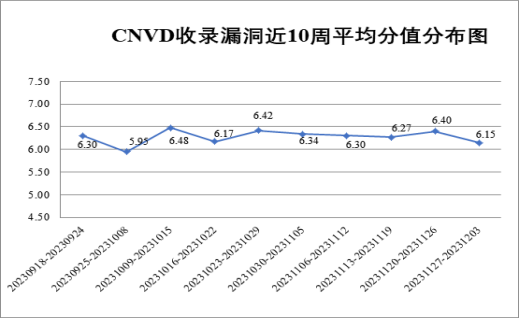

国家信息安全漏洞共享平台(以下简称CNVD)本周共收集、整理信息安全漏洞482个,其中高危漏洞174个、中危漏洞288个、低危漏洞20个。漏洞平均分值为6.15。

国家信息安全漏洞共享平台(以下简称CNVD)本周共收集、整理信息安全漏洞482个,其中高危漏洞174个、中危漏洞288个、低危漏洞20个。漏洞平均分值为6.15。

图1 CNVD收录漏洞近10周平均分值分布图

本周收录的漏洞中,涉及0day漏洞412个(占85%),其中互联网上出现“TomExam跨站脚本漏洞、Alluxio跨站脚本漏洞”等零日代码攻击漏洞。本周CNVD接到的涉及党政机关和企事业单位的漏洞总数19630个,与上周(61715个)环比减少68%。

二、本周漏洞事件处置情况

本周,CNVD向银行、保险、能源等重要行业单位通报漏洞事件29起,向基础电信企业通报漏洞事件15起,协调CNCERT各分中心验证和处置涉及地方重要部门漏洞事件992起,协调教育行业应急组织验证和处置高校科研院所系统漏洞事件227起,向国家上级信息安全协调机构上报涉及部委门户、子站或直属单位信息系统漏洞事件58起。

三、本周漏洞按类型和厂商统计

|

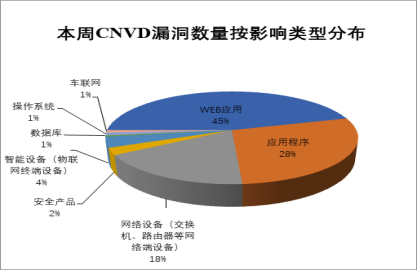

图2 本周漏洞按影响类型分布

四、本周行业漏洞收录情况

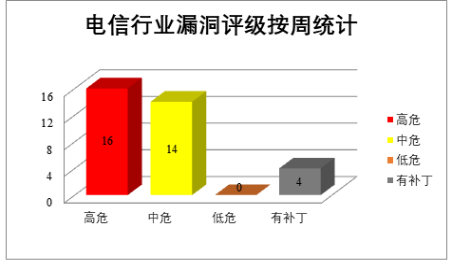

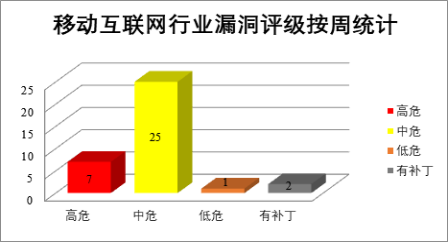

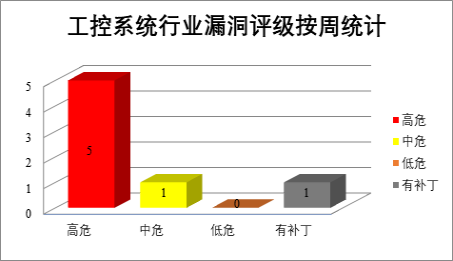

本周,CNVD收录了30个电信行业漏洞,33个移动互联网行业漏洞,6个工控行业漏洞(如下图所示)。其中,“Apple iOS和iPadOS缓冲区溢出漏洞、AVEVA InTouch命令注入漏洞”等漏洞的综合评级为“高危”。相关厂商已经发布了漏洞的修补程序,请参照CNVD相关行业漏洞库链接。

电信行业漏洞链接:http://telecom.cnvd.org.cn/

移动互联网行业漏洞链接:http://mi.cnvd.org.cn/

移动互联网行业漏洞链接:http://mi.cnvd.org.cn/

工控系统行业漏洞链接:http://ics.cnvd.org.cn/

图3 电信行业漏洞统计

图4 移动互联网行业漏洞统计

图5 工控系统行业漏洞统计

图5 工控系统行业漏洞统计

五、本周重要漏洞安全告警

本周,CNVD整理和发布以下重要安全漏洞信息。

1、Adobe产品安全漏洞

Adobe After Effects是美国奥多比(Adobe)公司的一套视觉效果和动态图形制作软件。该软件主要用于2D和3D合成、动画制作和视觉特效制作等。Adobe ColdFusion是美国奥多比(Adobe)公司的一套快速应用程序开发平台。该平台包括集成开发环境和脚本语言。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞在当前用户的上下文中执行任意代码。

CNVD收录的相关漏洞包括:Adobe After Effects越界读取漏洞(CNVD-2023-91788、CNVD-2023-91794、CNVD-2023-91793、CNVD-2023-91791)、Adobe After Effects越界写入漏洞(CNVD-2023-91787、CNVD-2023-91790)、Adobe ColdFusion代码执行漏洞(CNVD-2023-94489、CNVD-2023-94490)。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2023-91788

https://www.cnvd.org.cn/flaw/show/CNVD-2023-91787

https://www.cnvd.org.cn/flaw/show/CNVD-2023-91791

https://www.cnvd.org.cn/flaw/show/CNVD-2023-91790

https://www.cnvd.org.cn/flaw/show/CNVD-2023-91794

https://www.cnvd.org.cn/flaw/show/CNVD-2023-91793

https://www.cnvd.org.cn/flaw/show/CNVD-2023-94489

https://www.cnvd.org.cn/flaw/show/CNVD-2023-94490

2、Microsoft产品安全漏洞

Microsoft Skype for Business Server是美国微软(Microsoft)公司的一套安全统一的通信平台,它提供即时消息(IM)、音频和视频通话、联机会议、联机状态信息和共享功能。Microsoft QUIC是美国微软(Microsoft)公司的一个网络传输协议。Microsoft Outlook是美国微软(Microsoft)公司的一套电子邮件应用程序。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞以更高的权限获取敏感信息,在系统上执行任意代码等。

CNVD收录的相关漏洞包括:Microsoft Skype for Business远程代码执行漏洞(CNVD-2023-92199、CNVD-2023-92200、CNVD-2023-92203)、Microsoft Skype for Business权限提升漏洞(CNVD-2023-92201)、Microsoft QUIC拒绝服务漏洞(CNVD-2023-92204、CNVD-2023-92205)、Microsoft Outlook欺骗漏洞、Microsoft Outlook远程代码执行漏洞(CNVD-2023-92208)。其中,除“Microsoft Skype for Business权限提升漏洞(CNVD-2023-92201)”外,其余的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2023-92199

https://www.cnvd.org.cn/flaw/show/CNVD-2023-92200

https://www.cnvd.org.cn/flaw/show/CNVD-2023-92201

https://www.cnvd.org.cn/flaw/show/CNVD-2023-92203

https://www.cnvd.org.cn/flaw/show/CNVD-2023-92204

https://www.cnvd.org.cn/flaw/show/CNVD-2023-92205

https://www.cnvd.org.cn/flaw/show/CNVD-2023-92207

https://www.cnvd.org.cn/flaw/show/CNVD-2023-92208

3、Cisco产品安全漏洞

Cisco AppDynamics PHP Agent是美国思科(Cisco)公司的一个代理程序,用于监控PHP应用程序的性能。Cisco Identity Services Engine(ISE)是美国思科(Cisco)公司的一款环境感知平台(ISE身份服务引擎)。该平台通过收集网络、用户和设备中的实时信息,制定并实施相应策略来监管网络。Cisco Unified Contact Center Express(Unified CCX)是美国思科(Cisco)公司的一款统一通信解决方案中的客户关系管理组件。该组件支持自助语音服务、呼叫分配和客户访问控制等功能。Cisco Intersight是美国思科(Cisco)公司的一个应用平台。提供了智能管理级别,使IT组织能够以比前几代工具更先进的方式分析、简化和自动化其环境。Cisco SD-WAN vManage是美国思科(Cisco)公司的一个高度可定制的仪表板。可简化和自动化Cisco SD-WAN的部署、配置、管理和操作。Cisco Webex Meetings是美国思科(Cisco)公司的一套视频会议解决方案。Cisco Duo是美国思科(Cisco)公司的一个完全托管的解决方案。提供对您的应用程序和数据的安全访问。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞替换文件并访问敏感的服务器端信息,使用root权限执行任意命令等。

CNVD收录的相关漏洞包括:Cisco AppDynamics PHP Agent权限提升漏洞、Cisco Identity Services Engine任意文件写入漏洞、Cisco Unified Contact Center Express输入验证错误漏洞(CNVD-2023-93334)、Cisco Intersight Private Virtual Appliance命令注入漏洞、Cisco SD-WAN vManage存在访问控制错误漏洞、Cisco Webex Meetings任意文件上传漏洞、Cisco Identity Services Engine命令注入漏洞(CNVD-2023-93336)、Cisco Duo身份验证错误漏洞。其中,“Cisco Identity Services Engine任意文件写入漏洞、Cisco Intersight Private Virtual Appliance命令注入漏洞、Cisco Duo身份验证错误漏洞”漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2023-93325

https://www.cnvd.org.cn/flaw/show/CNVD-2023-93327

https://www.cnvd.org.cn/flaw/show/CNVD-2023-93334

https://www.cnvd.org.cn/flaw/show/CNVD-2023-93333

https://www.cnvd.org.cn/flaw/show/CNVD-2023-93331

https://www.cnvd.org.cn/flaw/show/CNVD-2023-93337

https://www.cnvd.org.cn/flaw/show/CNVD-2023-93336

https://www.cnvd.org.cn/flaw/show/CNVD-2023-93335

4、Apache产品安全漏洞

Apache Airflow是美国阿帕奇(Apache)基金会的一套用于创建、管理和监控工作流程的开源平台。该平台具有可扩展和动态监控等特点。Apache Traffic Server(ATS)是美国阿帕奇(Apache)基金会的一套可扩展的HTTP代理和缓存服务器。Apache HTTP Server是美国阿帕奇(Apache)基金会的一款开源网页服务器。该服务器具有快速、可靠且可通过简单的API进行扩充的特点。Apache OFBiz是美国阿帕奇(Apache)基金会的一套企业资源计划(ERP)系统。该系统提供了一整套基于Java的Web应用程序组件和工具。Apache Jena是美国阿帕奇(Apache)基金会的一个Java语义网框架。用于构建语义Web和链接数据应用程序。Apache InLong是美国阿帕奇(Apache)基金会的一站式的海量数据集成框架。提供自动化、安全、可靠的数据传输能力。Apache ActiveMQ是美国阿帕奇(Apache)基金会的一套开源的消息中间件,它支持Java消息服务、集群、Spring Framework等。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞导致身份验证绕过,通过SPARQL查询执行任意javascript导致拒绝服务等。

CNVD收录的相关漏洞包括:Apache Airflow授权问题漏洞(CNVD-2023-93318)、Apache Traffic Server输入验证错误漏洞(CNVD-2023-93321)、Apache HTTP Server缓冲区溢出漏洞(CNVD-2023-93320)、Apache OFBiz访问控制错误漏洞、Apache Jena跨站脚本漏洞、Apache InLong反序列化漏洞(CNVD-2023-93323)、Apache Traffic Server信息泄露漏洞(CNVD-2023-93322)、Apache ActiveMQ反序列化漏洞。除“Apache Airflow授权问题漏洞(CNVD-2023-93318)、Apache OFBiz访问控制错误漏洞、Apache Jena跨站脚本漏洞”外其余漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2023-93318

https://www.cnvd.org.cn/flaw/show/CNVD-2023-93321

https://www.cnvd.org.cn/flaw/show/CNVD-2023-93320

https://www.cnvd.org.cn/flaw/show/CNVD-2023-93319

https://www.cnvd.org.cn/flaw/show/CNVD-2023-93324

https://www.cnvd.org.cn/flaw/show/CNVD-2023-93323

https://www.cnvd.org.cn/flaw/show/CNVD-2023-93322

https://www.cnvd.org.cn/flaw/show/CNVD-2023-94073

5、baserCMS代码注入漏洞

baserCMS是baserCMS团队的一套企业级内容管理系统(CMS)。本周,baserCMS被披露存在代码注入漏洞。攻击者可利用该漏洞通过mail form注入代码。目前,厂商尚未发布上述漏洞的修补程序。CNVD提醒广大用户随时关注厂商主页,以获取最新版本。

参考链接:https://www.cnvd.org.cn/flaw/show/CNVD-2023-93330