2023年第 11 期

第四师可克达拉市网络与信息安全信息通报中心 2023年5月16日

2023年CNVD漏洞周报

一、本周漏洞态势研判情况

本周信息安全漏洞威胁整体评价级别为中。

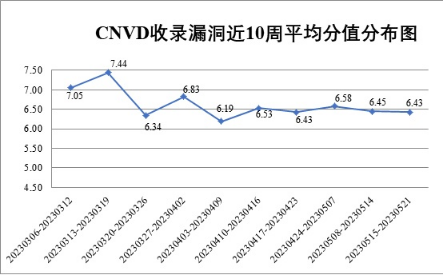

国家信息安全漏洞共享平台(以下简称CNVD)本周共收集、整理信息安全漏洞483个,其中高危漏洞230个、中危漏洞224个、低危漏洞29个。漏洞平均分值为6.43。本周收录的漏洞中,涉及0day漏洞428个(占89%),其中互联网上出现“Vehicle Booking System文件上传漏洞、SIYUCMS远程代码执行漏洞”等零日代码攻击漏洞。本周CNVD接到的涉及党政机关和企事业单位的漏洞总数15110个,与上周(4646个)环比增加2.25倍。

CNVD收录漏洞近10周平均分值分布图

二、本周漏洞事件处置情况

本周,CNVD向银行、保险、能源等重要行业单位通报漏洞事件25起,向基础电信企业通报漏洞事件34起,协调CNCERT各分中心验证和处置涉及地方重要部门漏洞事件1961起,协调教育行业应急组织验证和处置高校科研院所系统漏洞事件357起,向国家上级信息安全协调机构上报涉及部委门户、子站或直属单位信息系统漏洞事件87起。

三、本周漏洞按类型和厂商统计

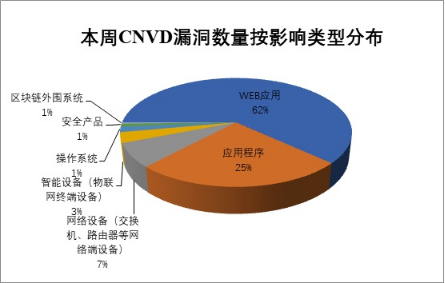

本周,CNVD收录了483个漏洞。WEB应用299个,应用程序121个,网络设备(交换机、路由器等网络端设备)34个,智能设备(物联网终端设备)15个,操作系统8个,安全产品4个,区块链外围系统2个。

本周漏洞按影响类型分布![]()

四、本周行业漏洞收录情况

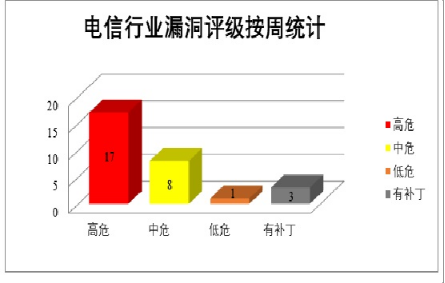

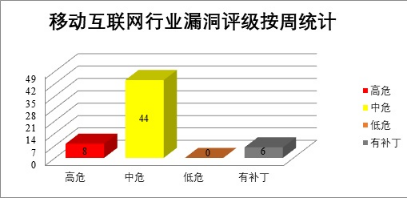

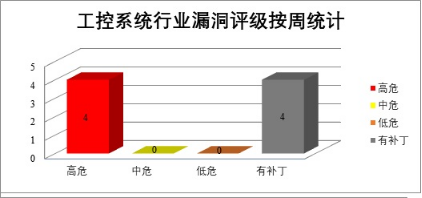

本周,CNVD收录了26个电信行业漏洞,52个移动互联网行业漏洞,4个工控行业漏洞(如下图所示)。其中,“ZTE MF297D信息泄露漏洞、mySCADA myPRO操作系统命令注入漏洞(CNVD-2023-38196)”等漏洞的综合评级为“高危”。相关厂商已经发布了漏洞的修补程序,请参照CNVD相关行业漏洞库链接。

电信行业漏洞统计

移动互联网行业漏洞统计

工控系统行业漏洞统计

五、本周重要漏洞安全告警

本周,CNVD整理和发布以下重要安全漏洞信息。

1、Huawei产品安全漏洞

Huawei HiLink AI Life是中国华为(Huawei)公司的全屋智能解决方案。Huawei EMUI是一款基于Android开发的移动端操作系统。Huawei HarmonyOS是提供一个基于微内核的全场景分布式操作系统。Huawei BiSheng-WNM FW是一款华为打印机。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞访问未经授权的信息,导致恶意隐藏应用程序图标,造成拒绝服务等。

CNVD收录的相关漏洞包括:Huawei HiLink AI Life授权问题漏洞、Huawei EMUI和HarmonyOS拒绝服务漏洞(CNVD-2023-38960)、Huawei EMUI和HarmonyOS信息泄露漏洞、Huawei EMUI和HarmonyOS安全绕过漏洞、Huawei EMUI和HarmonyOS双重释放漏洞、Huawei BiSheng-WNM FW拒绝服务漏洞(CNVD-2023-39039、CNVD-2023-39041、CNVD-2023-39040)。上述漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

2、Schneider Electric产品安全漏洞

Schneider Electric StruxureWare Data Center Expert是法国施耐德电气(Schneider Electric)公司的一种监控软件。适用于各种组织监控其全公司范围内的电力、制冷、安全、环境。Schneider Electric Igss Data Server是一个交互式图形Scada系统的数据服务器。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞发送特制的消息来获取操作和读取IGSS项目报告目录中的文件,导致远程代码执行等。

CNVD收录的相关漏洞包括:Schneider Electric StruxureWare Data Center Expert操作系统命令注入漏洞、Schneider Electric StruxureWare Data Center Expert访问控制错误漏洞(CNVD-2023-37594)、Schneider Electric StruxureWare Data Center Expert访问控制错误漏洞(CNVD-2023-37593、CNVD-2023-37592)、Schneider Electric StruxureWare Data Center Expert代码注入漏洞(CNVD-2023-37598、CNVD-2023-37597)、Schneider Electric IGSS Data Server缓冲区溢出漏洞(CNVD-2023-38194)、Schneider Electric IGSS Data Server访问控制错误漏洞(CNVD-2023-38195)。除“Schneider Electric StruxureWare Data Center Expert操作系统命令注入漏洞”外其余漏洞的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37595

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37594

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37593

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37592

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37598

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37597

https://www.cnvd.org.cn/flaw/show/CNVD-2023-38194

https://www.cnvd.org.cn/flaw/show/CNVD-2023-38195

3、Adobe产品安全漏洞

Adobe Substance 3D Stager是美国奥多比(Adobe)公司的一个虚拟3D工作室。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞读取超出已分配内存结构的末尾,在当前用户的上下文中执行任意代码。

CNVD收录的相关漏洞包括:Adobe Substance 3D Stager越界读取漏洞(CNVD-2023-37604、CNVD-2023-37603、CNVD-2023-37606、CNVD-2023-37605、CNVD-2023-37608、CNVD-2023-37607)、Adobe Substance 3D Stager缓冲区溢出漏洞(CNVD-2023-37602、CNVD-2023-37601)。除“Adobe Substance 3D Stager越界读取漏洞(CNVD-2023-37608、CNVD-2023-37603)”外其余漏洞的综合评级为 “高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件 。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37604

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37603

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37602

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37601

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37606

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37605

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37608

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37607

4、IBM产品安全漏洞

IBM Maximo Asset Management是美国国际商业机器(IBM)公司的一套综合性资产生命周期和维护管理解决方案。该方案能够在一个平台上管理所有类型的资产,如设施、交通运输等,并对这些资产实现单点控制。IBM Business Automation Workflow是一个集成平台,可帮助业务用户大规模地快速自动完成业务运营的各个方面。IBM UrbanCode Deploy(UCD)是一套应用自动化部署工具。该工具基于一个应用部署自动化管理信息模型,并通过远程代理技术,实现对复杂应用在不同环境下的自动化部署等。IBM WebSphere Application Server(WAS)是一款应用服务器产品。该产品是JavaEE和Web服务应用程序的平台,也是IBMWebSphere软件平台的基础。IBM Financial Transaction Manager for SWIFT Services是一款金融事务管理器产品。该产品主要用于监控、跟踪和报告金融支付和交易。IBM Safer Payments是美国IBM公司的第一个真正的支付处理认知欺诈预防解决方案。帮助客户创建定制的、用户友好的决策模型。本周,上述产品被披露存在多个漏洞,攻击者可利用漏洞泄露敏感密码信息,注入恶意的JavaScript脚本等。

CNVD收录的相关漏洞包括:IBM Maximo Asset Management跨站脚本漏洞(CNVD-2023-37159)、IBM Business Automation Workflow跨站脚本漏洞(CNVD-2023-37162)、IBM UrbanCode Deploy信息泄露漏洞(CNVD-2023-37161)、IBM WebSphere Application Server信任管理问题漏洞、IBM Financial Transaction Manager for SWIFT Services跨站脚本漏洞(CNVD-2023-37163)、IBM Safer Payments加密问题漏洞、IBM WebSphere Application Server跨站脚本漏洞(CNVD-2023-37168)、IBM Maximo Asset Management信息泄露漏洞(CNVD-2023-37167)。其中,“IBM Safer Payments加密问题漏洞”的综合评级为“高危”。目前,厂商已经发布了上述漏洞的修补程序。CNVD提醒用户及时下载补丁更新,避免引发漏洞相关的网络安全事件 。

参考链接:

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37159

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37162

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37161

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37164

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37163

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37165

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37168

https://www.cnvd.org.cn/flaw/show/CNVD-2023-37167

5、D-Link DIR-605L堆栈缓冲区溢出漏洞

D-Link DIR-605L是中国友讯(D-Link)公司的一款无线路由器。本周,D-Link DIR-605L被披露存在堆栈缓冲区溢出漏洞。攻击者可利用该漏洞使缓冲区溢出并在系统上执行任意代码,或者导致拒绝服务。目前,厂商尚未发布上述漏洞的修补程序。CNVD提醒广大用户随时关注厂商主页,以获取最新版本。

参考链接:https://www.cnvd.org.cn/flaw/show/CNVD-2023-39044

更多高危漏洞如表4所示,详细信息可根据CNVD编号,在CNVD官网进行查询。参考链接:http://www.cnvd.org.cn/flaw/list

表4 部分重要高危漏洞列表

CNVD编号 漏洞名称 综合评级 修复方式

CNVD-2023-38197 mySCADA myPRO操作系统命令注入漏洞(CNVD-2023-38197) 高 厂商已发布了漏洞修复程序,请及时关注更新:

https://www.myscada.org/download/#mypro

CNVD-2023-39428 phpMyFAQ跨站脚本漏洞(CNVD-2023-39428) 高 厂商已发布了漏洞修复程序,请及时关注更新:

https://github.com/thorsten/phpmyfaq/commit/e7599d49b0ece7ceef3a4e8d334782cc3df98be8

CNVD-2023-37156 Huawei HiLink AI Life授权问题漏洞 高 厂商已发布了漏洞修复程序,请及时关注更新:

https://www.huawei.com/en/psirt/security-advisories/2023/huawei-sa-ipavihwhis-1556afc2-en

CNVD-2023-37594 Schneider Electric StruxureWare Data Center Expert访问控制错误漏洞(CNVD-2023-37594) 高 厂商已发布了漏洞修复程序,请及时关注更新:

https://download.schneider-electric.com/files?p_Doc_Ref=SEVD-2023-045-02&p_enDocType=Security+and+Safety+Notice&p_File_Name=SEVD-2023-045-02.pdf

CNVD-2023-37592 Schneider Electric StruxureWare Data Center Expert访问控制错误漏洞 高 厂商已发布了漏洞修复程序,请及时关注更新:

https://download.schneider-electric.com/files?p_Doc_Ref=SEVD-2023-045-02&p_enDocType=Security+and+Safety+Notice&p_File_Name=SEVD-2023-045-02.pdf

CNVD-2023-37602 Adobe Substance 3D Stager缓冲区溢出漏洞(CNVD-2023-37602) 高 厂商已发布了漏洞修复程序,请及时关注更新:

https://helpx.adobe.com/security/products/substance3d_stager/apsb23-26.html

CNVD-2023-37607 Adobe Substance 3D Stager越界读取漏洞(CNVD-2023-37607) 高 厂商已发布了漏洞修复程序,请及时关注更新:

https://helpx.adobe.com/security/products/substance3d_stager/apsb23-26.html

CNVD-2023-38962 Huawei EMUI和HarmonyOS信息泄露漏洞 高 厂商已发布了漏洞修复程序,请及时关注更新:

https://consumer.huawei.com/en/support/bulletin/2023/1/

CNVD-2023-38964 Huawei EMUI和HarmonyOS双重释放漏洞 高 厂商已发布了漏洞修复程序,请及时关注更新:

https://consumer.huawei.com/en/support/bulletin/2023/1/

CNVD-2023-39042 ZTE MF297D信息泄露漏洞 高 目前厂商已发布升级补丁以修复漏洞,补丁获取链接:

https://support.zte.com.cn/support/news/LoopholeInfoDetail.aspx?newsId=1024624

六、小结:

本周,Huawei产品被披露存在多个漏洞,攻击者可利用漏洞访问未经授权的信息,导致恶意隐藏应用程序图标,造成拒绝服务等。此外,Schneider Electric、Adobe、IBM等多款产品被披露存在多个漏洞,攻击者可利用漏洞发送特制的消息来获取操作和读取IGSS项目报告目录中的文件,注入恶意的JavaScript脚本,在当前用户的上下文中执行任意代码等。另外,D-Link DIR-605L被披露存在堆栈缓冲区溢出漏洞。攻击者可利用该漏洞使缓冲区溢出并在系统上执行任意代码,或者导致拒绝服务。建议相关用户随时关注上述厂商主页,及时获取修复补丁或解决方案。